So sánh bảo mật của iOs và Android: Điểm lại những điểm nổi bật (P1)

Khi các thiết bị di động hiện đại lần đầu xuất hiện trên các kệ, thị trường điện thoại thông minh không phải là mục tiêu của các phần mềm độc hại tràn lan và trộm cắp dữ liệu mà chúng ta thường thấy ngày nay. Nhưng gần đây, một số kẻ trộm đã lợi dụng sự phát triển của công nghệ nên đã đắnh cắp một số thông tin riêng tư của người dùng để trục lợi.

So sánh bảo mật của iOS và Android

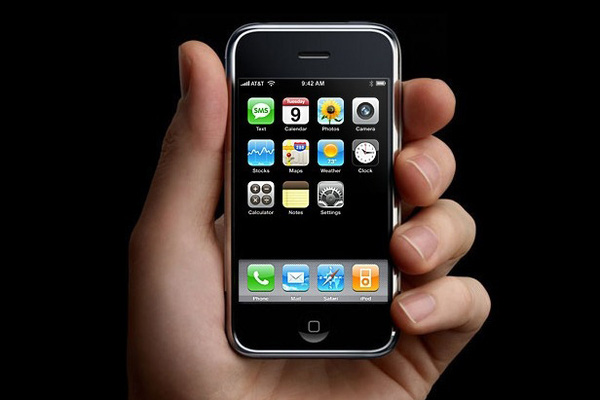

iOS 1

Điều quan trọng nhất cần biết về hệ điều hành đầu tiên của nền tảng di động Apple ( phát hành ngày 6 tháng 3 năm 2008 ) là nó không hề có cửa hàng ứng dụng, vì lý do này nên không có ứng dụng ủy quyền của bên thứ ba nào phát triển. Nhưng chỉ vài tháng trước khi các ứng dụng trái phép của bên thứ ba bắt đầu xuất hiện, những ứng dụng này được tạo ra bởi các tin tặc và những kẻ phá hoại.

Apple đã đáp trả lại làn sóng ứng dụng của bên thứ ba này bằng cách phát hành các bản cập nhật đầu tiên cho nền tảng này, bản cập nhật này đã khóa hệ điều hành bằng cách sử dụng mã hóa và ký kết các chứng chỉ. Những ứng dụng của bên thứ ba không thể cài đặt được nữa.

Android 1.5

Những ngày đầu tiên của Android rất giống với iOS, chỉ đến khi phát hành Android 1.5 ( Cupcake ) vào ngày 27 tháng 4 năm 2009, Android mới tung ra cửa hàng ứng dụng của riếng mình. Trong những ngày đầu tiên này, có rất ít phần mềm bảo mật kiểm tra do nền tảng này vẫn chưa trở thành mục tiêu của các phần mềm độc hại. Điều này dễ hiểu vì lúc đó vẫn thiếu người dùng ( tương tự như iOs ).

Mặc dù Android đã gây được rất nhiều tiếng vang, nhưng nó vẫn chưa đủ sự thu hút để lôi kéo sự chú ý của các tin tặc và các loại xâm nhập an ninh khác. Mặc dù vậy, Google đã nâng cao tính bảo mật cho nền tảng non trẻ của mình với những cải tiến bao gồm bổ sung ProPolice để ngăn chặn việc tràn bộ nhớ đệm, giảm các cuộc tấn công hợp nhất để ngăn chặn việc bổ sung các mở rộng vào OpenBSDdlmalloc.

iOS 2

Với iOS 2 phát hành ngày 22 tháng 7 năm 2008, AppStore cuối cùng cũng đã xuất hiện sau những nhún nhường những ứng dụng trái phép của bên thứ ba. Ngay cả khi đã có AppStore, các cộng đồng Jailbreaking đã bắt đầu tăng lên, với mục tiêu giải phóng toàn bộ tiềm năng của thiết bị.

Trong khi điều này xảy ra, Apple đã giới thiệu các tính năng bảo mật cụ thể cho nền tảng: Hỗ trợ công nghệ IPSec VPN của Cisco, xác thực WPA2 Enterprise và 802.1x, cấu hình thực thi chính sách bảo mật và thậm chí cả khả năng quét từ xa.

Apple phát hiện và khắc phục một số lỗi bảo mật cụ thể đã ảnh hưởng, bao gồm CFNetwork (CVE-ID: CVE-2008-0050), Kernel (CVE-ID: CVE-2008-0177), Safari (CVE-ID: CVE-2008 CVE-ID: CVE-2006-2783, CVE-ID: CVE-2008-2307, CVE-ID: CVE-2008-2317), và WebKit (CVE-ID): CVE-ID: CVE-2008-2303, CVE- : CVE-2008-1590, CVE-ID: CVE-2008-1025, CVE-ID: CVE-2008-1026).

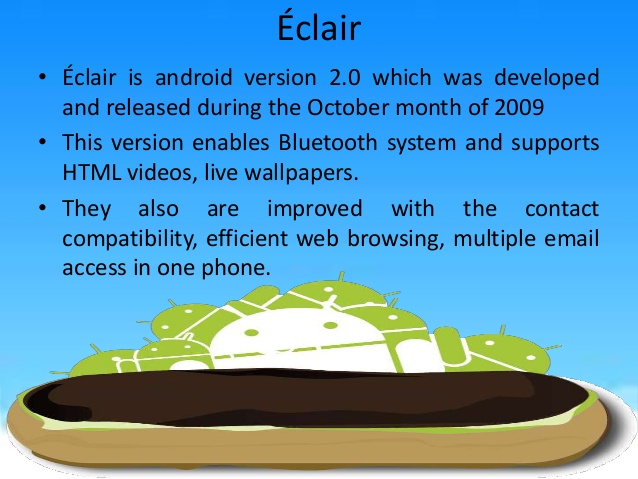

Android 2

Android 2 ( Éclair ) được phát hành vào ngày 26 tháng 10 năm 2009. Thị phần của Android vẫn ở mức dưới 3% vào thời điểm đó, vì vậy mục tiêu vẫn chưa đạt được trên nền tảng di động của Google.

Éclair giới thiệu một giao diện duy nhất để quản lý an toàn nhiều tài khoản trực tuyến cũng như hỗ trợ Microsoft Exchange. Vào thời điểm đó, đã có rất ít cuộc thảo luận về an ninh của nền tảng Android. Vào ngày 20 tháng 5 năm 2010, hỗ trợ của Microsoft Exchange trong Android đã bổ sung chính sách bảo mật và Adobe Flash ( từ lâu đã được coi là vấn đề bảo mật trong chính bản thân nó ).

Vào ngày 6 tháng 12 năm 2010, Google đã bổ sung hỗ trợ cho Giao tiếp Gần (NFC) tới Android, đây là một công nghệ có thể dẫn đến nghe trộm, sao chép dữ liệu / thao tác, tấn công chặn cuộc gọi, và trộm cắp.

Chỉ đến khi ngày 18 tháng 1 năm 2011 khi Android 2.2 (Froyo) cập nhật bản cập nhật bảo mật vào nền tảng. Cập nhật bảo mật tiếp theo sẽ không được thêm vào Android 2 cho đến ngày 21 tháng 11 năm 2011.

iOS 3

iOS 3 được phát hành vào ngày 17 tháng 6 năm 2009. Tính năng bảo mật lớn nhất cho nền tảng này là khả năng người dùng trả 100 đô la / năm để kích hoạt tính năng Tìm điện thoại của tôi, cho phép người dùng xác định vị trí điện thoại bị mất hoặc bị đánh cắp của họ. Việc lặp lại đầu tiên của Tìm điện thoại của tôi rất dễ phá hỏng - nếu Dịch vụ vị trí đã bị tắt hoặc nếu mã khóa màn hình khóa không được tạo, tính năng sẽ không hoạt động.

Bản phát hành thứ ba của iOS đã xác định 46 lỗ hổng bảo mật, bao gồm CoreGraphics (CVE-ID: CVE-2008-3623), Exchange (CVE-ID: CVE-2009-0958), Image I / O (CVE-ID: CVE- 0040), Các thành phần quốc tế cho Unicode (CVE-ID: CVE-2009-0153) và IPsec (CVE-ID: CVE-2008-3651, CVE-2008-3652).

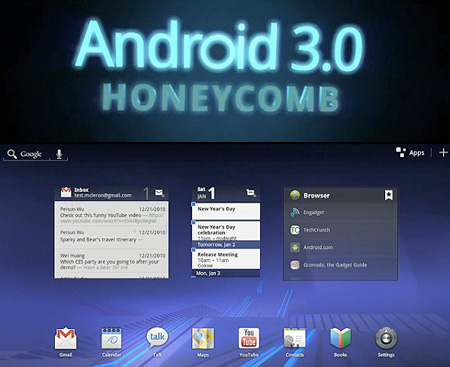

Android 3

Android 3 (Honeycomb), phát hành ngày 22 tháng 2 năm 2011, là bản nâng cấp đầu tiên của máy tính bảng duy nhất cho nền tảng Android. Bản phát hành này bổ sung hai bản cập nhật bảo mật rất quan trọng cho nền tảng: Khả năng mã hóa tất cả dữ liệu người dùng và không cho phép ứng dụng truy cập vào lưu trữ thứ cấp (chẳng hạn như thẻ nhớ) bên ngoài lưu trữ ứng dụng được chỉ định.

iOS 4

iOS 4 (phát hành ngày 21 tháng 6 năm 2010) đã có một số cập nhật bảo mật thú vị. Người dùng có thể bật một mật khẩu dài thay vì mã PIN bốn chữ số cho màn hình khóa thiết bị. Apple tích hợp khả năng mã hóa tập tin đính kèm email miễn là thiết bị được khóa bằng mật mã. Tính năng mã hóa đã được mở rộng cho các ứng dụng của bên thứ ba để mã hóa dữ liệu.

iOS 4 đã thêm một tính năng có thể là cơ sở cho các tính năng bảo mật trong những năm tới: Người dùng đã có quyền kiểm soát xem liệu các ứng dụng cá nhân có quyền truy cập vào kiểm soát vị trí hay không.

Phiên bản này đã khắc phục 65 lỗ hổng, bao gồm cả Sandbox ứng dụng (CVE-ID: CVE-2010-1751), CFNetork (CVE-ID: CVE-2010-1752), ImageIO (CVE-ID: CVE-2010-0041), LibSystem (CVE-ID: CVE-2009-0689) và libxml (CVE-ID: CVE-2009-2414, CVE-2009-2416).

Android 4

Khi Android 4 (Ice Cream Sandwich) được phát hành (18 tháng 10 năm 2011), người ta cho rằng nó đã giới thiệu một số lỗ hổng bảo mật khá thú vị. Những "lỗ hổng" này là nhờ các tính năng mới, bao gồm: Mở khóa nhận dạng khuôn mặt, Android Beam, chụp ảnh màn hình và sao chép / dán email. Thật kỳ quặc, một số phóng viên đã xem xét các tính năng này trong số những người mà có thể mang lại sự trộm cắp dữ liệu xuất sắc. Ví dụ: có sự lo ngại rằng Mở khóa khuôn mặt sẽ cho phép bất kỳ ai có cấu trúc trên khuôn mặt tương tự hoặc thậm chí ảnh của chủ sở hữu thiết bị có thể mở khóa thiết bị. Android Beam được cho là cách dễ dàng cho thông tin không được mã hóa để lộ ra đối với hành vi trộm cắp.

Chỉ đến khi Android 4.2 (Jelly Bean) cải tiến bảo mật nghiêm túc mới có thể xâm nhập vào Android bằng cách nâng cấp lên Linux (SELinux). SELinux (được tạo ra bởi NSA và Red Hat) là một mô-đun bảo mật hạt nhân cung cấp cơ chế hỗ trợ các chính sách bảo mật kiểm soát truy cập. Bổ sung này mang lại mức độ an ninh vượt trội cho nền tảng Android. Chỉ đến khi Android 4.4 (KitKat) mà SELinux sẽ được chuyển sang chế độ Enforcing. KitKat giới thiệu khung động đã xác minh, cung cấp kiểm tra toàn vẹn minh bạch các thiết bị khối.

iOS 5

Apple đã bổ sung vào iOS 5 (phát hành ngày 6 tháng 6 năm 2011) những gì nó gọi là Unsecured Call với ít lời phàn nàn hay lời giải thích; Tính năng này trở thành cảnh báo khi người dùng sử dụng mạng di động không được mã hóa. Khi cuộc gọi không an toàn đến, người dùng có thể bỏ qua cuộc gọi hoặc ngay lập tức kết thúc cuộc gọi.

Cũng bao gồm trong iOS 5 là một tính năng mới có tên "Find My Friends", cho phép người dùng chia sẻ vị trí của họ với bạn bè. Điều này được nhiều người coi là một vấn đề an ninh.

IOS 5 đã khắc phục 96 lỗ hổng bảo mật, bao gồm CalDAV (CVE-2011-3253), Lịch (CVE-2011-3254), CFNetwork (CVE-2011-3255), CoreFoundation (CVE-2011-0259) và CoreGraphics (CVE-2011 -3256).

Android 5

Android 5 (Lollipop, phát hành ngày 12 tháng 11 năm 2014) được coi là một trong những cải tiến lớn nhất của nền tảng cho ngày này. Thay thế trình biên dịch Dalvik mặc định với Jit đã làm tăng hiệu năng nghiêm trọng. Tuy nhiên, Lollipop sẽ tìm thấy chính mình dưới ánh đèn sân khấu rực rỡ, lấp đầy những lo ngại về an ninh.

Trước hết, đó là cuộc tấn công Clickjacking Khả năng tiếp cận khai thác lỗ hổng trong các tính năng truy cập của Android và các tính năng rút gọn trên ứng dụng. Với lỗ hổng này, kẻ tấn công có thể tấn công các thiết bị.

Tính năng Khóa thông minh cho phép người dùng ghép nối điện thoại thông minh của họ với một thiết bị Bluetooth hoặc NFC tương thích, như vậy khi thiết bị ghép nối gần, điện thoại sẽ vẫn mở khóa. Nhiều người coi đây là một lỗ hổng bảo mật khác.

Lollipop chuyển mã hóa thiết bị từ trở thành một tùy chọn cho mặc định và thực hiện Chế độ Khắc phục SELinux bắt buộc đối với tất cả các ứng dụng trên thiết bị.

Ngoài ra, Google đã thêm tùy chọn "kill switch", cho phép người dùng thực hiện thiết lập lại toàn bộ từ xa.